2025년 11월 29일, 대한민국(미국)의 대표 이커머스 기업 쿠팡에서 3천만 건 이상의 개인정보가 유출되었다는 사실이 언론을 통해 공개되었습니다.

이는 SKT 해킹 사건 등 최근 연이어 발생한 대규모 개인정보 유출 사건과 맞물려, 개인정보 보호의 중요성, 기업들의 부실한 개인정보 관리 현황 등을 다시금 일깨워주고 있습니다.

현재까지 조사된 바에 의하면 이름, 연락처, 주소, 배송지 주소 등의 3,370 만 개의 계정 개인정보가 쿠팡으로부터 유출되었습니다.

일련의 대규모 해킹, 개인정보 유출 사건 피해자인 정보 주체들은 더 이상 가만히 당하고 있을 수는 없습니다. 보안에 대한 충분한 투자 및 무뎌진 정보보호에 대한 경각심을 제고하기 위해 여러분의 집단소송 참여가 매우 중요합니다.

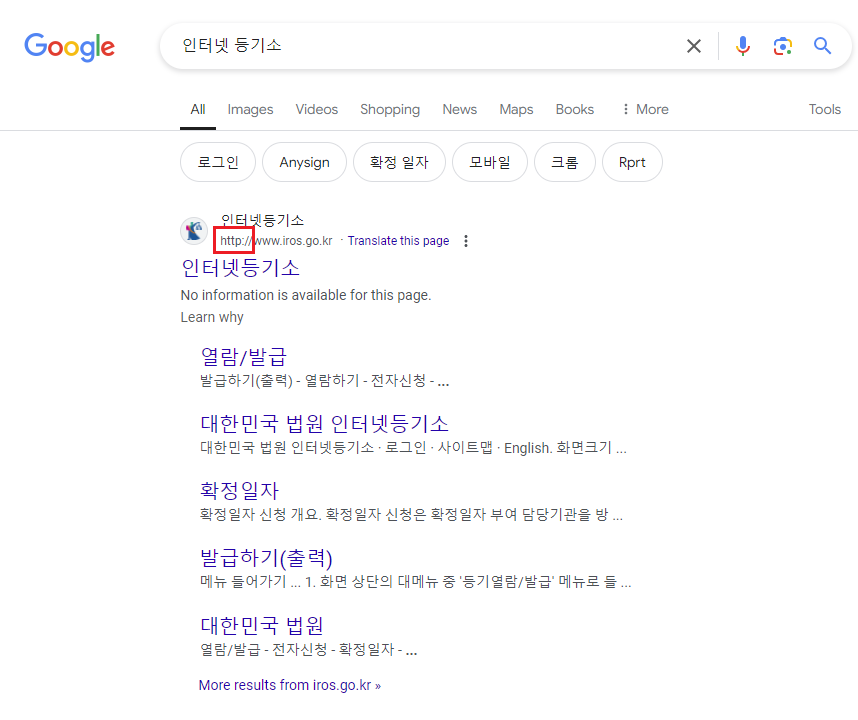

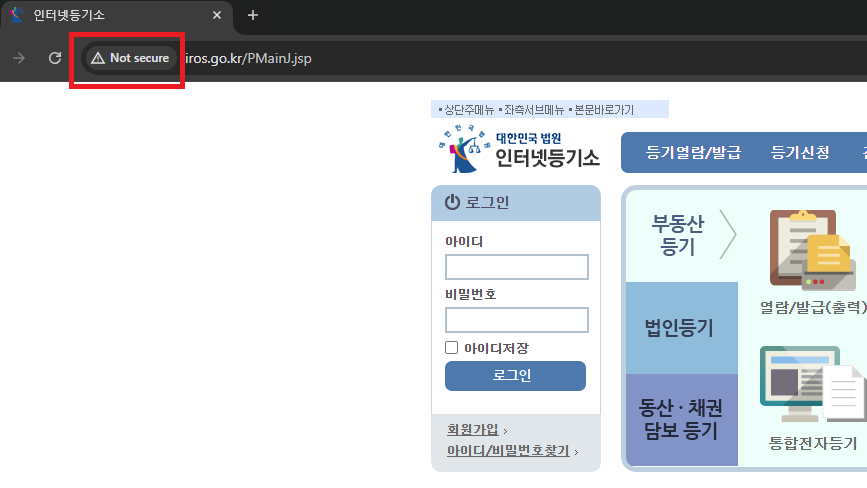

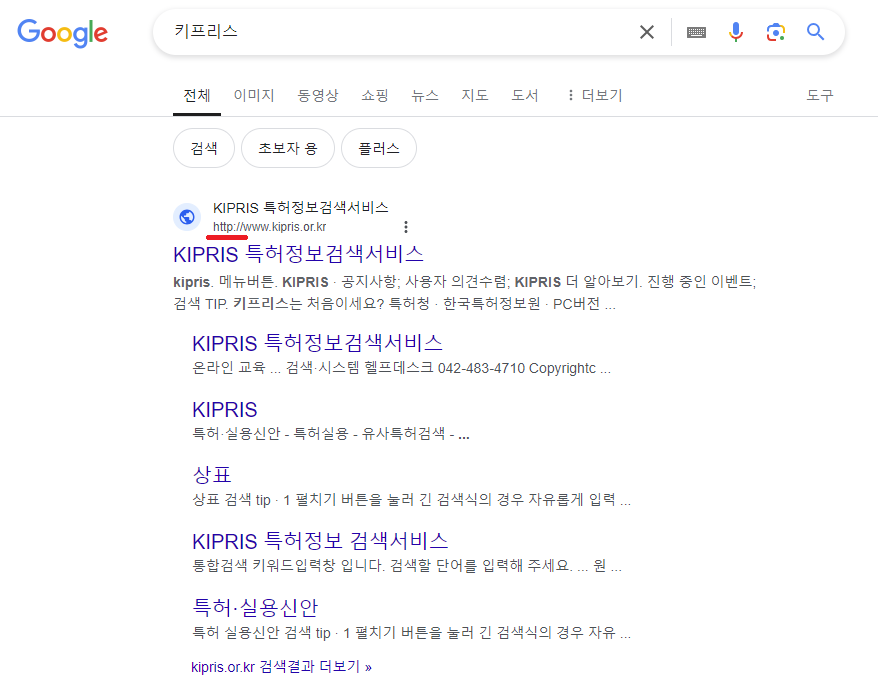

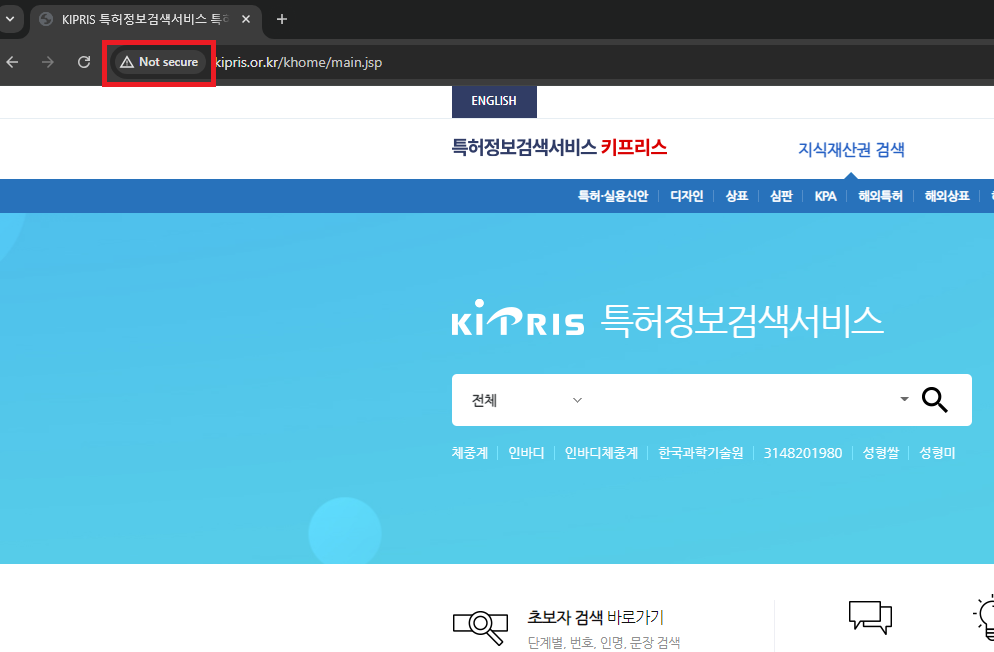

ES 법률사무소에서는 이번 쿠팡 개인정보 유출 사건에 대한 집단소송 신청 사이트를 직접 안전하게 제작하여 운영하고 있습니다.

피해자분들의 권리 보호, 손해배상 및 향후 보다 개인정보가 안전하게 보호되는 대한민국 사회를 위하여 ES 법률사무소의 집단소송에 많은 참여 및 관심 부탁드립니다.

🔹 참여 방법: https://e-sue.com/coupang

🔹 문의: cp@e-sue.com

🔹 착수금: 1만원 (공익소송 차원에서 최소한의 소송비용 청구)

개인정보는 단순한 데이터가 아니라, 우리 삶과 안전을 지키는 중요한 자산입니다.

변호사 이홍섭

변호사 이홍섭

SKT 해킹 유심 등 정보 유출 피해, 이제 전문가와 함께

SKT 해킹 집단소송 참여 웹사이트 오픈

SKT 해킹 집단소송 참여 시스템을 드디어 공개합니다.

제가 직접 만든 이 시스템은 SKT 피해자들이 안전하게 참여할 수 있도록 피해자들이 제출해야하는 정보 보안에 특히 신경 썼습니다.

SKT뿐 아니라 SKT 알뜰폰 사용자도 참여 가능합니다

SKT가 해킹 당한 이동통신시스템 제 공학 세부 전공입니다.

다른 소송대리인 분들보다 조금 늦었지만 attorneyengineer로서 정말 제대로 해보겠습니다.

많은 참여와 관심, 위 링크 널리 공유 부탁드리겠습니다.

감사합니다.

SKT 해킹사건 – 3GPP spec. 근거 분석

SKT 해킹 관련 이런 저런 말들이 많아 사람들 사이에 많은 혼란스러움이 있다. SKT 해킹 관련 기사를 보면 HSS(Home Subscriber Server)가 해킹당했다고 합니다. HSS(Home Subscriber Server)가 해킹당했다는 것이 사실이라는 전제하에, SKT가 운영하고 있는 시스템의 Rel. 버전을 정확히 모르지만 현재의 3GPP(https://www.3gpp.org/) spec. 내용에 근거하여 글을 씁니다.

아래 설명에서 UE(User Equipment)는 가입자 단말기(기기)를 의미합니다.

참고한 3GPP spec. 문서는 아래와 같습니다.

3GPP TS 23.002 version 18.0.0 Release 18

3GPP TS 23.003 version 18.7.0 Release 18

3GPP TS 23.008 version 18.1.0 Release 18

3GPP TS 23.271 version 18.0.0 Release 18

3GPP TS 33.102 version 18.0.0 Release 18

3GPP TS 33.401 version 18.3.0 Release 18

아래는 3GPP TS 23.002 version 18.0.0 Release 18 문서입니다. HSS는 4.1.1.1에 설명되어 있습니다.

1. 결론

결론이 가장 궁금할테니 결론부터 언급하겠습니다.

HSS에서 가입자(사용자)의 IMSI, Permanent Key(Secret Key), MSISDN 정보가 모두 해킹 당했다면 해커가 복제폰을 만들어 이동통신망(3G, LTE, 5G)에 인증 및 등록하여 악용할 수 있습니다.

USIM을 교체함으로써 가입자의 IMSI, Permanent Key(Secret Key)를 바꾸는 것이 바람직합니다.

아히의 내용은 관련 기술 내용이 궁금한 분들은 읽어보시기 바랍니다.

2. HSS(Home Subscriber Server)

HSS는 가입자에 대한 마스터 데이터베이스(DB)라 할 수 있습니다.

아래와 같은 사용자 관련 정보를 보유하며 다루고 있습니다.

- 사용자 식별, 번호 매기기 및 주소 정보;

- 사용자 보안 정보: 인증 및 권한 부여를 위한 네트워크 접근 제어 정보;

- 사용자 보안 정보: 인증 및 권한 부여를 위한 네트워크 접근 제어 정보;

- 시스템 간 수준에서의 사용자 위치 정보: HSS는 사용자 등록을 지원하고 시스템 간 위치 정보를 저장합니다. – 사용자 프로파일 정보

3. HSS가 저장하고 있는 정보

구체적으로 IMSI, Permanent Key(Secret Key), MSISDN 정보를 저장하고 있습니다.

3.1. IMSI(International Mobile Subscriber Identity)

가입자 고유의 값, USIM 및 CN(Core Network) 내 HSS에 저장

3.2. IMEI(International Mobile Equipment Identity)

단말기(기기) 고유의 값, 단말기 및 CN 내 EIR(Equipment Identity Register)에 저장[보통 HSS에 저장되지는 않으나 SKT에서 다르게 운용할 수도 있음]

3.3. Permanent Key(Secret Key)

가입자 인증을 위해 단말기와 HSS(정확히는 그 하위 요소인 AuC)가 사용하는 절대 노출되어서는 안되는 중요한 비밀 key 값

3.4 MSISDN(Mobile Station International ISDN Number)

단말기 전화번호

4. Initial Attach Procedure 중 Authentication 관련 개략적인 설명

4.1. 인증 절차의 흐름

- UE → 네트워크 (MME 또는 AMF)

- UE(User Equipment)는 네트워크와 연결 요청을 보낼 때 IMSI를 전송합니다. 이때 IMSI는 암호화된 형태로 보내지며, 이를 통해 네트워크는 HSS(또는 HLR)에서 해당 IMSI와 연결된 가입자 정보를 찾습니다.

- MME (Evolved NodeB 또는 gNB) → HSS

- MME는 UE의 IMSI를 사용하여 HSS에 요청을 보냅니다. HSS는 IMSI를 기준으로 K (고유 비밀키, 위에서 Permanent Key(Secret Key)라 한 것)를 찾고, 이 K를 사용하여 인증 벡터 (AV)를 생성합니다.

- 이 과정에서 RAND (무작위 난수), AUTN (인증 토큰), XRES (예상 응답값)가 생성됩니다.

- HSS → MME

- HSS는 K를 사용하여 인증 벡터 (AV)를 생성하고, 이를 MME에 전달합니다. MME는 이 인증 벡터를 UE에게 전달하여 인증을 요청합니다.

- MME → UE

- MME는 RAND와 AUTN을 UE에 전송하여 인증을 요청합니다. UE는 K를 사용하여 AUTN을 검증하고, RAND를 이용하여 응답값 (RES)을 계산합니다.

- UE → MME

- UE는 계산된 응답값 (RES)을 MME에 전송합니다.

- MME → HSS

- MME는 UE가 보낸 응답값 (RES)을 HSS의 예상 응답값 (XRES)과 비교하여 인증이 성공했는지를 확인합니다. 성공하면, 네트워크와 UE 간의 보안 세션이 설정됩니다.

4.2. IMEI의 사용

- IMEI는 인증 절차에서 핸드쉐이킹 과정에 직접적으로 사용되지 않지만, 단말기의 식별 및 보안 관점에서 중요한 역할을 합니다.

- IMEI는 보통 도난 방지 및 불법적인 기기 사용 방지를 위한 기능으로 사용되며, 네트워크에서 불법적으로 등록된 기기를 차단할 수 있습니다.

예를 들어, 도난된 기기는 IMEI가 네트워크 차단 목록에 올라가면 해당 기기는 서비스를 받을 수 없게 됩니다.

구속영장 발부와 그 이유(쯔양 협박 사건)에 대한 고찰

유튜버 쯔양을 협박해 돈을 갈취한 혐의를 받는 최 변호사가 구속되었다고 한다(아래 기사 참고).

쯔양 협박 변호사 결국 구속…법원 “소명된 혐의 중대”

지난 검찰의 구속영장 청구는 기각되었는데 이번에 재차 구속영장을 청구하였고 그것이 법원에서 받아들여져서 구속영장이 발부된 것이다.

영장발부이유는 “소명된 혐의 사실이 중대하다”는 것이다. 이게 맞는걸까?

형사소송법 제70조는 아래와 같이 규정하고 있다.

제70조(구속의 사유) ① 법원은 피고인이 죄를 범하였다고 의심할 만한 상당한 이유가 있고 다음 각 호의 1에 해당하는 사유가 있는 경우에는 피고인을 구속할 수 있다. <개정 1995. 12. 29.>

1. 피고인이 일정한 주거가 없는 때

2. 피고인이 증거를 인멸할 염려가 있는 때

3. 피고인이 도망하거나 도망할 염려가 있는 때

② 법원은 제1항의 구속사유를 심사함에 있어서 범죄의 중대성, 재범의 위험성, 피해자 및 중요 참고인 등에 대한 위해우려 등을 고려하여야 한다. <신설 2007. 6. 1.>

③ 다액 50만원이하의 벌금, 구류 또는 과료에 해당하는 사건에 관하여는 제1항제1호의 경우를 제한 외에는 구속할 수 없다. <개정 1973. 1. 25., 1995. 12. 29., 2007. 6. 1.>

법조문 그대로 제70조 제1항의 각 호 중 하나의 사유가 있는 경우 피고인을 구속할 수 있고, 그 사유는 피고인이 일정한 주거가 없을 때, 피고인이 증거를 인멸할 염려가 있는 때, 피고인이 도망하거나 도망할 염려가 있는 때이다.

소명된 혐의 사실이 중대하다는 것은 엄밀히 말해서 구속의 사유가 아니다. 혐의 사실의 중대성은 제70조 제2항에 규정되어 있는 것으로서 제1항의 구속사유를 심사함에 있어 고려해야 할 사항 중 하나이다.

즉, 혐의 사실이 중대하기 때문에 피고인이 증거를 인멸하거나 도망하거나 도망할 염려가 있을 때 구속할 수 있는 것이다(혐의 사실이 중대하기 때문에 일정한 주거가 없다는 것은 말이 안 되므로 제외하였다).

증거 인멸의 우려가 있다는 건지 도망하거나 도망할 염려가 있다는 것을 밝히지 않았다면 그런 면에서 위 영장발부이유는 이상한 것이다.

구속 기소는 예외적으로 이루어져야 하기 때문에 구속영장 발부는 매우 신중히 해야한다는 것이 내 신념이다.

내가 이 사건 영장실질심사 기록을 본 것이 아니기 때문에 단언할 수는 없지만 증거를 인멸하거나 도망할 염려가 있다고 하기는 무리한 측면이 있으니 혐의 사실이 중대하다고 이유를 밝힌 게 아닌가 싶다. 그렇다면 그렇게 이유를 둘러대고 구속시키는 것이 아니라 불구속 하는 게 맞다고 생각한다.

저런 식으로 구속영장을 발부하는 건 아닌 것 같다. 불구속 기소하고 공판에서 단죄하는 것이 맞다.

EU AI Act – Part 1

EU AI Act를 top-down approach로 분석해보겠습니다.

2024. 07. 23.기준

EU AI Act는 13개의 chapters에 걸쳐 있는 113개의 articles로 구성되어 있습니다. Recitals는 180개, Annexes는 13개입니다.

내용이 방대하기 때문에 몇 가지 점만 일단 발췌하여 언급하도록 하겠습니다.

목차는 아래와 같습니다.

Table of Contents

Chapter 구성

| Chapter | Original | Korean |

| Chapter I | General Provisions | 일반 규정 |

| Chapter II | Prohibited Artificial Intelligence Practices | 금지되는 인공지능의 사용행위 |

| Chapter III | High-Risk AI System | 고위험 인공지능 시스템 |

| Chapter IV | Transparency Obligations for Providers and Deployers of Certain AI Systems and GPAI Models | 특정 AI 시스템 및 GPAI 모델의 제공자 및 배포자를 위한 투명성 의무 |

| Chapter V | General Purpose AI Models | 일반 목적 AI 모델 |

| Chapter VI | Measures in Support of Innovation | 혁신 지원 조치 |

| Chapter VII | Governance | 거버넌스 |

| Chapter VIII | EU Database for High-Risk AI Systems | 고위험 인공지능 시스템을 위한 EU 데이터베이스 |

| Chapter IX | Post-Market Monitoring, Information Sharing, Market Surveillance | 시판 후 모니터링, 정보 공유, 시장 감시 |

| Chapter X | Codes of Conduct and Guidelines | 행동 강령 및 지침 |

| Chapter XI | Delegation of Power and Committee Procedure | 권한 위임 및 위원회 절차 |

| Chapter XII | Confidentiality and Penalties | 비밀 유지 및 처벌 |

| Chapter XIII | Final Provisions | 최종 규정 |

Chapter 구성에서 볼 수 있는 EU AI Act의 특성은 아래와 같습니다.

Prohibited Artificial Intelligence Practices와 High-Risk AI System의 구분

금지되는 AI Practices와 고위험 AI Systems에 대하여 별도의 chapter로 규정하고 있습니다.

EU AI Act가 AI system을 금지되는 시스템과 고위험 시스템으로 구분하고 있다고 한 글들이 있는데 그것은 정확한 설명이 아닙니다.

금지되는 것은 특정 (목적) 달성을 위한 행위 또는 특정 사용 행위이지 시스템이 아닙니다.

Chapter II의 Prohibited Artificial Intelligence Practices 내 Article 5에서는 금지되는 인공지능의 사용행위에 대하여, Chapter III에서는 High-Risk 인공지능 시스템에 대하여 각 기술하고 있습니다.

Prohibited Artificial Intelligence Practices(금지되는 인공지능 사용행위)

금지되는 인공지능 사용행위는 아래와 같습니다.

- 잠재의식적 및 조작적 기법: 사람의 행동을 왜곡하여 중대한 피해를 초래하거나 초래할 가능성이 있는 AI 시스템의 사용, 출시, 서비스 투입이 금지됩니다.

- 취약성 악용: 나이, 장애 또는 특정 사회적, 경제적 상황으로 인해 개인이나 특정 집단의 취약성을 악용하여 중대한 피해를 초래하거나 초래할 가능성이 있는 AI 시스템의 사용, 출시, 서비스 투입이 금지됩니다.

- 사회적 평가 및 분류: 사회적 행동이나 개인적 특성을 기반으로 자연인이나 집단을 평가하거나 분류하여 부당하거나 과도한 대우를 초래하는 AI 시스템의 사용, 출시, 서비스 투입이 금지됩니다.

- 범죄 위험 평가: 프로파일링을 기반으로 범죄를 저지를 위험을 평가하거나 예측하기 위해 AI 시스템을 사용하는 경우가 금지됩니다. 단, 객관적이고 검증 가능한 사실에 기반한 인간 평가를 지원하는 경우는 제외됩니다.

- 얼굴 인식 데이터베이스 생성: 인터넷이나 CCTV 영상을 무차별적으로 스크래핑하여 얼굴 인식 데이터베이스를 생성하거나 확장하는 AI 시스템의 사용, 출시, 서비스 투입이 금지됩니다.

- 감정 추론: 직장이나 교육 기관에서 감정을 추론하기 위해 AI 시스템을 사용하는 경우, 의료 또는 안전 목적으로 사용되는 경우를 제외하고 금지됩니다.

- 생체 인식 분류: 생체 데이터를 기반으로 개인의 인종, 정치적 견해, 종교 등을 추론하거나 분류하는 AI 시스템의 사용, 출시, 서비스 투입이 금지됩니다. 단, 법적으로 획득한 생체 데이터셋을 사용하는 경우는 제외됩니다.

- 실시간 원격 생체 인식 시스템: 공공 장소에서 법 집행 목적으로 실시간 원격 생체 인식 시스템을 사용하는 경우, 특정 조건을 충족하는 경우에만 허용됩니다. 긴급 상황에서는 사전 승인 없이 사용할 수 있으며, 사용 후 지체 없이 승인 요청이 이루어져야 합니다.

- 법 집행 목적: 공공 장소에서 법 집행 목적으로 실시간 원격 생체 인식 시스템을 사용하는 경우, 관련 국가 법률에 따라 승인 요청, 발급, 이행 및 보고에 대한 세부 규칙을 명시해야 합니다. 국가 시장 감시 당국 및 데이터 보호 당국에 사용을 통지하고 연례 보고서를 제출해야 합니다.

- 기타 금지: 다른 EU 법률을 위반하는 AI의 사용 행위

위 내용을 보면 AI를 이용한,

사람의 심리나 행동을 조작할 수 있는 행위, 차별행위를 금지하고 있으며 국가가 사회 및 국민을 감시하는데 악용될 수 있는 범죄 위험 평가, 개인에 대한 감정, 성향 등의 추론, 생체 인식 등은 예외적으로 허용하고 있음을 알 수 있습니다.

인권을 중시하는 유럽답습니다.

High-Risk AI System(고위험 인공지능 시스템)

Chapter III에서는 다섯 개의 section에 걸쳐 Article 6에서부터 Article 49가 고위험 인공지능 시스템과 관련된 내용을 규정하고 있습니다.

Section의 내용은 아래와 같습니다.

Section 1: Classification of AI Systems as High-Risk(인공지능 시스템의 ‘고위험’ 분류)

Section 2: Requirements for High-Risk AI Systems(고위험 인공지능 시스템에 대한 요구사항)

Section 3: Obligations of Providers and Deployers of High-Risk AI Systems and Other Parties(고위험 인공지능 시스템 제공자 및 배포자의 의무와 기타 당사자들의 역할)

Section 4: Notifying Authorities and Notified Bodies(고위험 인공지능 시스템 관련 당국에 대한 통보 및 그 통보)

Section 5: Standards, Conformity Assessment, Certificates, Registration(고위험 인공지능 시스템의 표준, 적합성 평가, 인증, 등록)

EU AI Act는 고위험 인공지능 시스템을, 주로 인간의 안전 또는 안전과 관련된 사항과 결부되어 사용되는 인공지능 시스템으로 정의하고 있습니다. EU AI Act의 Annex III(부속서 III) High-Risk AI Systems는 아래 영역에서 사용되는 AI 시스템을 고위험 인공지능 시스템이라 분류하고 있습니다.

1. 생체 인식

- 원격 생체 인식 시스템(단순 인증 목적 제외)

- 민감한 속성에 따른 생체 분류 시스템

- 감정 인식 시스템

2. 중요 인프라

- 디지털 인프라, 도로 교통, 물, 가스, 난방, 전기 공급 관리에 사용되는 AI 시스템

3. 교육 및 직업 훈련

- 접근, 입학 결정, 학습 결과 평가, 금지된 행동 감지 등에 사용되는 AI 시스템

4. 고용 및 노동 관리

- 채용, 인재 선발, 근로 조건 결정, 근로 성과 평가에 사용되는 AI 시스템

5. 필수 서비스 접근

- 공공 서비스 자격 평가, 신용 평가, 보험 위험 평가, 긴급 전화 평가 등에 사용되는 AI 시스템

6. 법 집행

- 범죄 피해 위험 평가, 증거 신뢰성 평가, 재범 위험 평가, 프로파일링 등에 사용되는 AI 시스템

7. 이민, 망명 및 국경 통제 관리

- 보안 위험, 불법 이민 위험, 건강 위험 평가, 망명 및 비자 신청 검토, 국경 통제 관리에 사용되는 AI 시스템

고위험 인공지능 시스템의 범위가 상당히 넓은 것을 알 수 있습니다. 학습 결과, 신용 평가, 보험 위험 평가하는 것도 고위험 인공지능 시스템이라고 하니 실제로는 대부분의 인공지능 시스템이 고위험 인공지능 시스템이라 분류될 듯 합니다.

고위험 인공지능 시스템에 대한 나머지 내용에 대해서는 Part 2에서 다루도록 하겠습니다. Part 2에서는 고위험 인공지능 시스템의 CE marking(일종의 인증 마크)에 대해서 자세히 언급할 예정입니다.

General Purpose AI Models를 별도로 규정하고 있는 점

General Purpose AI Models에 대해서 별도의 chapter를 두어(Chapter V) 규정하고 있습니다.

General Purpose AI Models에 대해서는 Annex XIII(부속서 XIII)에 그 판별 기준을 두고 있습니다.

Annex XIII는 아래와 같습니다(원문과 한국어 번역본).

For the purpose of determining that a general-purpose AI model has capabilities or an impact equivalent to those set out in Article 51(1), point (a), the Commission shall take into account the following criteria:

(a) the number of parameters of the model;

(b) the quality or size of the data set, for example measured through tokens;

(c) the amount of computation used for training the model, measured in floating point operations or indicated by a combination of other variables such as estimated cost of training, estimated time required for the training, or estimated energy consumption for the training;

(d) the input and output modalities of the model, such as text to text (large language models), text to image, multi-modality, and the state of the art thresholds for determining high-impact capabilities for each modality, and the specific type of inputs and outputs (e.g. biological sequences);

(e) the benchmarks and evaluations of capabilities of the model, including considering the number of tasks without additional training, adaptability to learn new, distinct tasks, its level of autonomy and scalability, the tools it has access to;

(f) whether it has a high impact on the internal market due to its reach, which shall be presumed when it has been made available to at least 10 000 registered business users established in the Union;

(g) the number of registered end-users.

일반 목적 AI 모델이 제51조(1)항 (a)에서 설정한 능력 또는 영향과 동등한지 여부를 결정하기 위해, 위원회는 다음 기준을 고려해야 합니다:

(a) 모델의 매개변수 수;

(b) 데이터 세트의 품질 또는 크기, 예를 들어 토큰을 통해 측정;

(c) 모델 학습에 사용된 계산량, 부동 소수점 연산으로 측정하거나 학습의 예상 비용, 예상 학습 시간 또는 예상 에너지 소비와 같은 다른 변수의 조합으로 표시;

(d) 모델의 입력 및 출력 방식, 예를 들어 텍스트에서 텍스트(대형 언어 모델), 텍스트에서 이미지, 다중 모달리티 및 각 모달리티의 고영향 능력을 결정하는 최신 기술 임계값, 그리고 특정 입력 및 출력 유형(예: 생물학적 서열);

(e) 모델의 능력에 대한 벤치마크 및 평가, 추가 학습 없이 수행할 수 있는 작업 수, 새로운 독립적인 작업을 학습할 수 있는 적응성, 자율성 및 확장성 수준, 접근할 수 있는 도구;

(f) 그 범위로 인해 내부 시장에 미치는 고영향 여부, 이는 연합 내에서 최소 10,000명의 등록된 비즈니스 사용자에게 제공된 경우로 추정됨;

(g) 등록된 최종 사용자 수.

General Purpose AI Models와 General Purpose AI Models with systemic risk의 구분

Chapter V: General Purpose AI Models의 Section 2는 Obligations for Providers of General Purpose AI Models, Section 3는 Obligations for Providers of General Purpose AI Models with Systemic Risk입니다. Systemic Risk가 없는 범용 인공지능 모델과 있는 모델에 따라 다른 책임을 부과하고 있습니다.

Systemic risk(시스템 위험, 체계적 위험)은 무엇일까요? EU AI Act는 systemic risk를 아래와 같이 정의하고 있습니다.

Article 3: Definitions

(65) ‘systemic risk’ means a risk that is specific to the high-impact capabilities of general-purpose AI models, having a significant impact on the Union market due to their reach, or due to actual or reasonably foreseeable negative effects on public health, safety, public security, fundamental rights, or the society as a whole, that can be propagated at scale across the value chain;

(65) ‘시스템적 위험’이란, 일반 목적 AI 모델의 높은 영향력을 가진 능력에 특정한 위험을 의미하며, 해당 모델의 범위로 인해 연합 시장에 중대한 영향을 미치거나 공중 보건, 안전, 공공 보안, 기본 권리 또는 사회 전체에 실제적이거나 합리적으로 예측 가능한 부정적인 영향을 미칠 수 있는 위험을 말하며, 이는 가치 사슬 전체에 걸쳐 대규모로 전파될 수 있습니다.

Systemic risk가 있는 경우 아무래도 그렇지 않은 경우보다 더 많은 의무가 부과될 것입니다. Systemic risk가 있는 범용 인공지능 AI의 provider는 그렇지 않은 경우보다 아래의 의무를 더 이행하여야 합니다.

- 위험 평가의 범위와 심도: 시스템적 위험을 가진 모델은 더 광범위하고 심도 있는 위험 평가 및 완화 조치를 요구.

- 사이버 보안: 시스템적 위험을 가진 모델은 사이버 보안 보호 수준을 강화해야 함.

- 사고 보고: 시스템적 위험을 가진 모델은 사고 발생 시 더 엄격한 기록 및 보고 의무가 있음.

- 모델 평가 방법: 표준화된 프로토콜과 도구를 사용하여 모델의 적대적 테스트를 포함한 평가를 수행해야 함.

Part I은 여기까지 하고 Part 2에서 고위험 인공지능 시스템의 내용을 이어서 다루도록 하겠습니다.

감사합니다.

KT의 악성코드를 이용한 해킹 행위의 심각성

Table of Contents

초대형 ISP KT의 고객 해킹

대한민국 초대형 ISP(Internet Service Provider) KT가 자사 고객들에 대한 사전 및 사후 통지 없이 고객의 PC에 악성코드를 심어 고객 PC의 파일들을 숨기는 해킹(hacking)을 저질렀습니다. 웹하드를 사용하는 KT 고객 PC에 ‘악성코드’를 심은 건데, 피해 고객이 60만 명에 달할 것으로 추정되어 경찰도 수사 중에 있습니다(관련 기사 아래 링크).

KT는 웹하드 업체가 악성 프로그램 서비스로 데이터를 주고 받게 해 이것을 제어하기 위한 조치였다고 해명했습니다. KT가 말하는 웹하드 업체의 악성 프로그램 서비스라 함은 (서버 – 클라이언트 구도가 아닌) 클라이언트들 사이에서 서로 데이터를 주고 받게 하는 p2p(peer-to-peer) 서비스를 제공하는 그리드 프로그램을 의미하는 것인데 그리드 프로그램은 웹하드 업체 뿐 아니라 네이버 치지직, 아프리카 TV에서도 사용되는 것으로 그리드 프로그램 그 자체만을 가지고 악성 프로그램이라 할 수는 없는 것입니다.

웹하드 프로그램을 이용하는 고객의 PC 뿐 아니라 타 그리드 프로그램을 이용하는 고객 또는 기타 자사에 해가 된다고 KT가 판단한 프로그램을 사용하는 고객에 대해서도 KT가 이러한 해킹 행위를 했을 가능성을 배제할 수 없습니다.

KT의 고객 PC 해킹 행위는 일반 가정이나 회사를 무단 침입하여 그 거주자가 알 수 없게 실내의 물건을 숨겨 놓아 이용할 수 없게 한 것으로 볼 수 있습니다. KT는 60 만 명이 넘는 주거에 침입하여 재물을 손괴(재물을 부수거나 숨겨서 그 효용을 해하는 행위)한 것과 같은 행위를 한 것입니다.

KT의 악성코드 해킹 행위의 의미 – IT 사회에 대한 반헌법적 행위

우리는 통신의 자유가 침해되는 것에 민감합니다. 타인과의 대화 또는 정보 교류의 내용이 감청된다면 이는 명백히 통신의 자유를 침해하는 행위라 할 수 있습니다. KT의 고객 PC 해킹 행위는 통신 감청보다 훨씬 더 심각한 국민의 권리 침해 행위이자 사회 파괴 행위라 할 수 있습니다.

초고도화된 IT 사회인 현대 사회에서, 국경을 넘나드는 수 많은 주체들의 정보 생산 및 교류, 재화 및 문화의 생성과 유통, 국가, 기업 및 개인의 업무 등 인류가 하는 모든 행위들은 서버, 클라이언트, 통신, 클라우드, 암호화, 인터넷 기술 등의 IT를 통하여 이루어지고 있습니다. 이러한 온라인 사회는 그 구성원인 정보 주체들의 PC, 스마트폰 등의 device가 그 정보 주체의 의사에 따라 통제될 수 있고, 관련된 기본 privacy는 보호되어야 하는 전제하에 성립 및 존속될 수 있으며 이는 인터넷, 클라우드 서비스 등을 제공하는 대형ISP(Internet Service Provider), CSP(Cloud Service Provide)에 대한 신뢰에 그 근원적 기반을 두고 있습니다.

이러한 점에서 KT의 고객 PC 해킹 행위는 국민 개개인의 통신의 자유와 정보 주체의 기본적인 평온을 침해하고 초고도화 IT 사회인 우리 사회의 근원적 기반을 뿌리채 흔들어버리는, 궁극적으로는 우리 사회를 파괴할 수도 있는 중대한 반헌법적 위법 행위라 할 것입니다.

KT는 IT사회의 가장 중요한 인프라(infrastructure)라고 할 수 있는 인터넷 서비스를 제공하는 회사입니다. 그러함에도 불구하고 KT는 이러한 중차대한 임무를 수행하는 주체로서의 경각심이 거의 없는 것 처럼 보입니다. 1850만 명 분의 개인정보유출, 인터넷 장애 등 사건, 사고가 끊이지 않고 있습니다.

집단소송 – 국민의 응징

집단소송으로 국민의 힘을 보여줘야 합니다.

아래 링크 중 하나를 통하여 KT 악성코드 집단소송에 참여 부탁드립니다.

IT 연구원 출신 이홍섭 변호사가 직접 수행합니다.

https://e-sue.com/2024/06/21/class-action-kt

이메일 주소, 주소 및 향후 소송 참여자들에게 받을 예정인 등록번호(주민등록번호, 법인등록번호)등 소송 참여자들의 정보는 모두 암호화하여 DB에 저장하는 등 안전하게 관리하겠습니다. 소송 참가비는 5만원 이하의 금액(민사소송 청구금액, 형사 고소 등 업무량 고려)으로 합리적으로 결정하여 추후 이메일로 알려드리겠습니다.

감사합니다.

집단소송 – KT 악성코드 해킹 사건

KT가 고객을 해킹했다?!

<네이버 뉴스 링크>

<Youtube 기사 링크 – JTBC>

초대형 ISP(Internet Service Provider)인 KT가 사전 통지 또는 안내 없이 고객의 PC에 악성코드를 심었다(해킹)는 건 매우 심각한 사실입니다.

위 유투브 내용에서는 웹하드 사용 고객 PC에만 그렇게 했다고 하지만, (KT 마음에 안드는, 웹하드를 사용하지 않았던) 다른 고객의 PC에 어떤 일을 했을 지 모릅니다.

매우 심각한 문제이기 때문에 집단소송을 진행하려 합니다.

IT 연구원 출신 ES 법률사무소 이홍섭 변호사가 직접 진행합니다.

아래 링크에서 신청해주세요.

비트코인(BTC) 급등

비트코인(BTC) 급등!

비트코인 5분봉

* 급등의 이유: 아래의 속보

그레이스케일, SEC에 승소

“SEC가 그레이스케일 인베스트먼트의 그레이스케일 비트코인 트러스트(GBTC)를 상장지수펀드(ETF)로 전환하려는 시도를 거부한 것을 재검토해야 한다는 연방법원의 판결에 따라 미국이 최초의 현물 비트코인 ETF를 곧 출시할 수 있을 것으로 보인다”

2023년 여름에도 계속되는 크립토 윈터(Crypto Winter)

크립토 윈터(Crypto Winter)는 암호화폐(가상화폐 등, 이하 ‘암호화폐’라 함)의 겨울(즉, 침체기)을 의미하는 말입니다.

한마디로 현재 암호화폐 분야 비즈니스의 현황이 별로 좋지 않다고 이해하면 대략 맞습니다.

개인적으로 크립토 윈터가 지속되는 원인을 아래와 같이 보고 있습니다.

- 분산원장, 블록체인 개념을 기반으로 하는 암호화폐에 대한 실망(?)(실제 효용성에 대한 의문, 까보니 별거 없더라?)

- 비트코인 및 이더리움 등 메이저 암호화폐 이후 엄청나게 난립한 사기성(?) 또는 별 볼일 없는(?) 암호화폐들의 난립

- 거래소 해킹, 합의 알고리즘 등 시스템 불안 요소의 존재

투자대상으로서의 암호화폐가 아닌, 현실에서의 사용 또는 이용 측면에서 보면

현실에서의 사용 또는 이용에 가장 근접해 있는 코인은 리플(ripple; XRP)이라고 생각하고 있습니다.

리플은 블록체인 및 채굴을 기반으로 하지 않는 코인으로서 원활한 국제송금을 목표로 만들어졌습니다.

2020. 12. 경 미국 증권거래위원회(SEC)가 리플이 증권성을 가지고 있느냐를 전제로 한 리플 측에 소를 제기하였는데

그로 인하여 리플도 크립토 윈터를 맞이한 듯 합니다.

비교적 최근인 2023. 07. 리플은 증권이 아니라는 중간(또는 약식) 판결이 났는데 이는 리플에 희소식이라 할 수 있습니다.

앞으로의 리플의 행보가 주목됩니다.